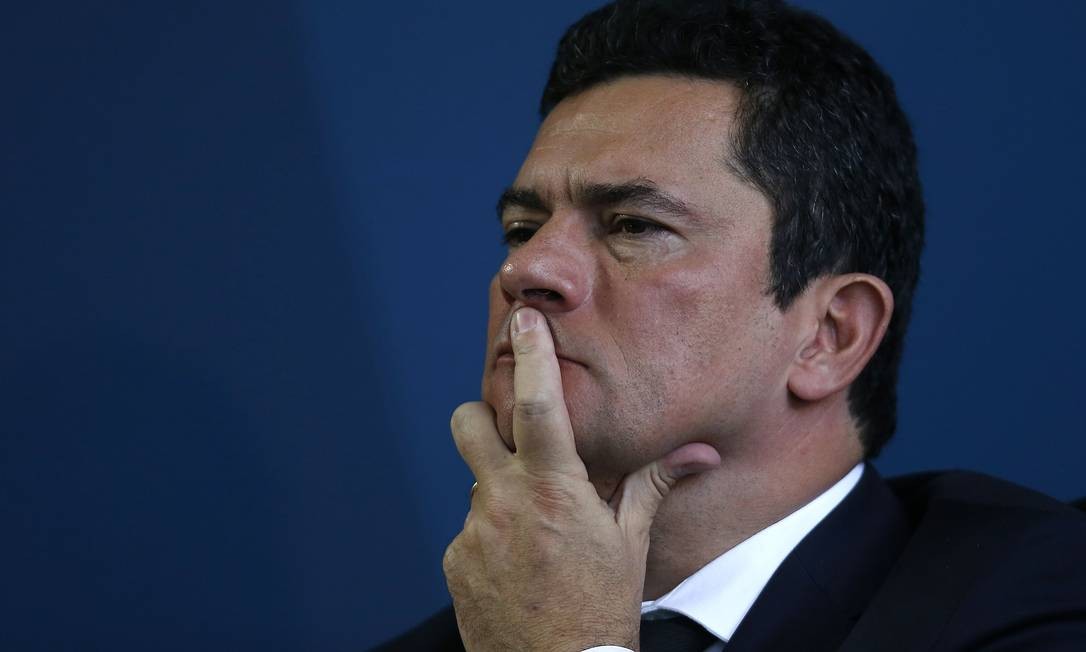

O ministro Moro foi apenas um, entre os muitos alvos dos hackers

Lauro Jardim, Chico Otavio e Jailton de CarvalhoO Globo

A Polícia Federal e o Ministério Público Federal (MPF) têm indícios de que o ataque hacker que expôs mensagens privadas do juiz Sergio Moro e de procuradores foi muito bem planejado e teve alcance bem mais amplo do que se sabe até agora. Entre os alvos dos criminosos, estiveram integrantes das forças-tarefas da Operação Lava-Jato de ao menos três estados (Rio, Paraná e Distrito Federal), delegados federais de São Paulo, magistrados do Rio e de Curitiba.

Além do atual ministro da Justiça e do procurador Deltan Dallagnol, foram alvo de ataques a juíza substituta da 13ª Vara Federal Gabriela Hardt (que herdou processos de Moro temporariamente quando ele deixou o cargo), o desembargador Abel Gomes (relator da segunda instância da Lava-Jato no Rio), o juiz Flávio de Oliveira Lucas, do Rio, o ex-procurador-geral da República Rodrigo Janot , os procuradores Januário Paludo, Paulo Galvão, Thaméa Danelon, Ronaldo Pinheiro de Queiroz, Danilo Dias, Eduardo El Haje, Andrey Borges de Mendonça, Marcelo Weitzel e o jornalista do Globo Gabriel Mascarenhas.

CONFIRMAÇÃO – Em nota, a Justiça Federal confirmou que a substituta de Moro foi atingida e disse que o fato foi “imediatamente comunicado à Polícia Federal”. Segundo o texto, “a juíza não verificou informações pessoais sensíveis que tenham sido expostas”.

Em Brasília, outros dois procuradores, ambos ex-auxiliares de Janot, relataram ao Globo também terem sido vítimas de ataques de hackers, mas pediram para não terem os nomes publicados.

A força-tarefa da Lava-Jato em São Paulo confirmou que mais dois procuradores sofreram tentativa de invasão de seus celulares em maio, mas o ataque foi percebido e bloqueado. Na época, os dois já não integravam a força tarefa. Na força-tarefa da Lava-Jato no Rio, integrantes também evitaram a invasão, já que tinham controles mais rígidos, em especial a verificação em duas etapas para acesso remoto ao aplicativo Telegram.

AINDA EM AÇÃO – Mesmo após a revelação do caso, o esquema criminoso continua em atuação. Na noite de terça-feira, um hacker entrou em contato com José Robalinho, ex-presidente da Associação Nacional de Procuradores, se fazendo passar pelo procurador militar Marcelo Weitzel, que teve seu celular invadido, como revelou a revista Época.

Em meio à crise deflagrada pelos ataques, procuradores discutem entre si as mais variadas teses sobre as origens dos ataques. Alguns levantam suspeitas até sobre invasões de origem russa, o que não está comprovado. Mas, se os autores ainda são desconhecidos, entre os alvos prevalece a ideia de que as invasões são uma ação orquestrada contra a Lava-Jato.

AÇÃO PROFISSIONAL – A Polícia Federal investiga os ataques dos hackers com duas turmas de agentes e delegados, em quatro cidades. A Procuradoria-Geral da República também abriu um procedimento para acompanhar o trabalho da polícia. A apuração desse tipo de crime é tida como complexa, e o prazo para conclusão das investigações será longo, prevê a cúpula da PF.

As suspeitas iniciais apontam para um mandante com capacidade financeira para bancar o esquema aparentemente sofisticado de ação. Uma das hipóteses é a de utilização de equipamentos que custam entre US$ 2 milhões e US$ 3 milhões, segundo uma fonte da cúpula da PF ouvida pelo Globo. Há diversas empresas sediadas no leste europeu e no Oriente Médio que oferecem estes serviços por esses valores.

Por outro lado, chamou a atenção o fato de o suposto hacker ter feito piada na terça-feira com um dos alvos. Numa das mensagens, o invasor afirmou que é apenas um “técnico de TI” (Tecnologia da Informação), sem objetivos partidários.

TRÊS ETAPAS – Segundo os relatos das vítimas e apurações do Ministério Público Federal, o esquema funciona em três etapas. Na primeira, o hacker descobre o número do celular da vítima e o utiliza para solicitar, via desktop, a abertura de nova sessão do Telegram. Imediatamente, o aplicativo encaminha para a vítima o código de acesso, via SMS, achando que o pedido foi feito pelo dono da conta;

O clonador adquire um número de celular, geralmente em países onde há pouca fiscalização, e o utiliza para ligar para a vítima, depois de ter solicitado o código de acesso. Por alguma técnica ainda desconhecida, a vítima, ao atender, permite que o clonador capture todo o conteúdo do SMS, incluindo o código de acesso ao Telegram;

Com esse código, o hacker acessa o Telegram através de seu PC e pode ver todas as conversas da vítima, entre as quais as de grupos. Isso porque os diálogos pretéritos ficam guardados no aplicativo. O hacker pode fazer um backup de todos os arquivos, mídias e conversas da vítima e/ou pode se passar por ela perante terceiros no aplicativo, dialogando etc.

###

NOTA DA REDAÇÃO DO BLOG – Conforme a Tribuna da Internet antecipou, trata-se de um trabalho altamente profissional e que custa caro, muito caro. É difícil achar os hackers, mas é fácil imaginar quem é especializado em rapinagem cibernética internacional e pagou a eles. Aqui na sucursal, a única empresa que é conhecida por ter esse tipo de experiência é justamente a “The Intercept Brasil”. Alguém conhece alguma outra?

NOTA DA REDAÇÃO DO BLOG – Conforme a Tribuna da Internet antecipou, trata-se de um trabalho altamente profissional e que custa caro, muito caro. É difícil achar os hackers, mas é fácil imaginar quem é especializado em rapinagem cibernética internacional e pagou a eles. Aqui na sucursal, a única empresa que é conhecida por ter esse tipo de experiência é justamente a “The Intercept Brasil”. Alguém conhece alguma outra?

Quanto ao lobby para destruir a Lava Jato, é preciso saber a quem interessa soltar Lula, Dirceu, Cunha, Vaccari e os outros criminosos que estão na cadeia, além de evitar que mais à frente sejam presos os corruptos que estão na fila, como Temer, Moreira, Padilha, Aécio e a irmã, Jucá. Renan e tutti quanti. A quem interessa? Ora, isso só interessa a eles próprios, e a organização criminosa tem cacife para bancar qualquer quadrilha especializada em pirataria cibernética. (C.N.)